認証設計の考慮事項

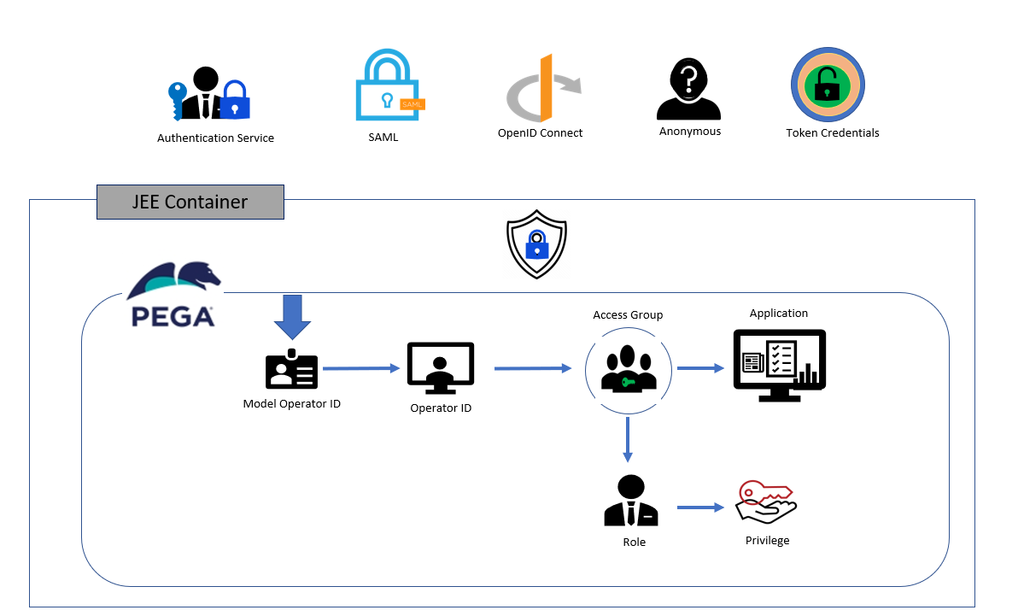

Pega Platform™での認証は、IDが確認されたユーザーやシステムしかアプリケーションにアクセスできないようにするものです。 各組織には、アプリケーションでのユーザーの認証方法に関するポリシーがあります。 ほとんどの組織では、何らかの形でシングルサインオン(SSO)を使用しています。 組織がエンタープライズレベルのデプロイメントを行っている場合、コンテナーベースの認証、JAASセキュリティ、またはJEEセキュリティを使用することがあります。 その場合、このセットアップは、認証スキームおよびアプリケーションの設計方法に影響します。

Pegaアプリケーションは、組織の認証ポリシーを実装します。 Pegaがサポートする認証プロトコルの詳細については、Pega Communityの記事、Authenticationをご覧ください。

PegaはBasic credentialsを使用し、匿名、Oauth2、OIDC(Open ID Connect)、およびKerberosをサポートします。

Pegaは、IDプロバイダー(IdP)としての役割を果たすことも、外部IDプロバイダーとして利用することもできます。 外部IDプロバイダーの例として、MicrosoftのActive Directory Federated Service(ADFS)があり、オンプレミスおよびMicrosoftのAzureクラウドサービス内で使用されます。

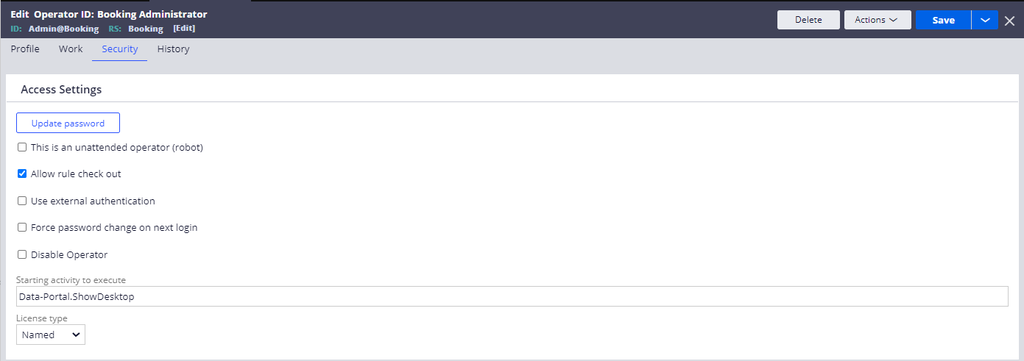

Pegaへのアクセスに使用されるAuthentication TypeがBasic credentialsである場合、PegaがIDプロバイダーになります。 Pegaのこの方法へのアクセスを有効にするには、ユーザーのオペレーターレコードの「Security」タブで、Use external authenticationチェックボックスの選択を解除します。

このトピックは、下記のモジュールにも含まれています。

- 認証スキームの定義 v3

If you are having problems with your training, please review the Pega Academy Support FAQs.