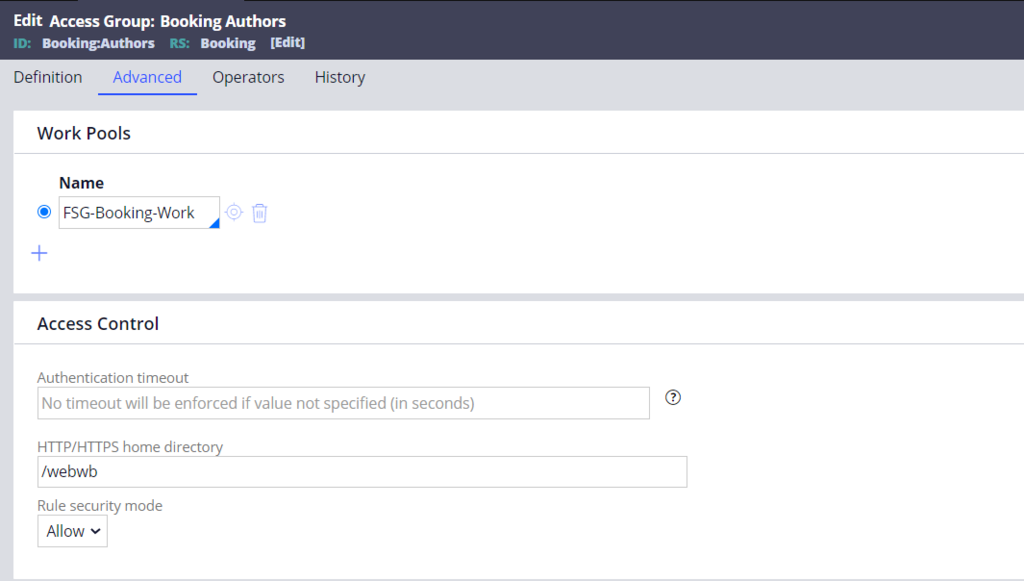

ルールセキュリティモード

アクセスグループにRule security mode(ルールセキュリティモード)を設定すると、Deny優先ポリシーを適用できるようになります。 Deny優先ポリシーでは、ユーザーは特定の情報にアクセスする権限や、特定のアクションを実行する権限を付与されます。 ルールセキュリティモードを設定すると、アクセスグループのメンバーがアクセスしたルールに対してシステムが実行するアクションが決まります。

ルールセキュリティモードで実行されるアクションは、「Allow」、「Deny」、「Warn」の3つです。

「Allow」はデフォルトで推奨される設定です。 システムは、アクセスグループに属するユーザーに対し、権限が定義されていないルールの実行や、適切な権限を持つルールの実行を許可します。 個別のルールに対してより具体的なセキュリティが必要な場合は、そのルールに対する権限を指定します。

すべてのルールとユーザーに対して権限を要求する場合は、Denyを使用します。 この設定は、組織のセキュリティポリシーで、きめ細かく厳格なセキュリティ定義が必要な場合に推奨されます。

Denyを選択し、ルールに対して権限が定義されていない場合は、システムは自動的にルールの権限を生成し、ユーザーにその権限が割り当てられているかどうかをチェックします。 権限の構成は、<RuleType>:Class.RuleName (5)です。たとえば、Rule-Obj-Flow:MyCo-Purchase-Work-Request.CREATE (5)となります。 生成された権限はルールに追加されません。

ユーザーが生成された権限を持っている場合は、システムはそのルールを実行します。 ユーザーが生成された権限を持っていない場合は、システムは実行を拒否し、PegaRULESログにエラーメッセージを記録します。

ルールに権限が定義されている場合は、システムはユーザーがそのルールに対して定義された権限を持っているかどうかをチェックします。 ルールに定義されていない場合は、システムはユーザーがそのルールに対して生成された権限を持っているかをチェックします。 ユーザーがいずれかの権限を持っている場合は、システムはそのルールを実行します。 ユーザーがどちらの権限も持っていない場合は、システムはルールの実行を拒否し、PegaRULESログにエラーメッセージを記録します。

ユーザーロールに不足している権限を識別するには、「Warn」を使用します。 システムはDenyモードと同じチェックを実行しますが、ルールまたはユーザーロールに権限が指定されていない場合にのみ、ログ記録を実行します。 PegaRULESログに記録されるワーニングメッセージは、pyRuleExecutionMessagesLogged アクティビティで、ユーザーロールに不足している権限を生成します。

ルールセキュリティモードを変更する前に、想定されるすべてのユーザーを含むシステム全体のテストを実行するために十分な時間とリソースを確保してください。

補足: SECU0007セキュリティアラートは、ユーザーが実行を許可されていないルールを実行しようとしたとき、ルールセキュリティモードがWarnまたはDenyに設定されている場合に生成されます。

詳細については、Pega Communityの記事「Setting role privileges automatically for access group Deny mode」を参照してください。

このトピックは、下記のモジュールにも含まれています。

- 承認スキームの定義 v3

If you are having problems with your training, please review the Pega Academy Support FAQs.